Como Identificar o Assinante Que Vaza Seu Conteúdo

Alguém da sua base de assinantes está compartilhando seu conteúdo exclusivo. Conheça as técnicas de forense digital que permitem rastrear e identificar exatamente quem é o responsável pelo vazamento.

Por Que Identificar o Vazador É Importante

Remover conteúdo vazado é essencial, mas é como tratar o sintoma sem curar a doença. Enquanto o assinante que vaza continuar ativo, novos vazamentos vão acontecer:

- 85% dos vazamentos recorrentes vêm do mesmo assinante

- Um único vazador ativo pode causar prejuízo de R$ 2.000 a R$ 15.000/mês

- Identificar e bloquear o vazador reduz vazamentos futuros em até 90%

- A identificação serve como evidência para ações legais

Técnica 1: Marcas d'Água Invisíveis Personalizadas

A estratégia mais eficaz é a watermark invisível única por assinante:

Como Funciona

- Cada assinante recebe uma versão ligeiramente diferente do conteúdo

- A diferença é invisível a olho nu (alterações em pixels, metadados ou padrões)

- Quando o conteúdo aparece vazado, a watermark revela qual versão foi compartilhada

- A versão identifica diretamente o assinante responsável

Tipos de Watermark Invisível

- Steganografia: informações codificadas nos pixels da imagem sem alterar visualmente

- Fingerprinting de conteúdo: variações únicas imperceptíveis em cada cópia (posição de elementos, cor ligeiramente diferente)

- Metadados embutidos: identificadores no EXIF que sobrevivem à maioria dos compartilhamentos

Eficácia comprovada

Criadores que utilizam watermarks individualizadas identificam o vazador em 78% dos casos, contra apenas 12% sem essa técnica.

Técnica 2: Conteúdo "Canário" (Canary Trap)

Essa técnica clássica de contra-inteligência funciona assim:

- Crie versões ligeiramente diferentes de um conteúdo exclusivo

- Envie cada versão para um grupo específico de assinantes

- Quando o conteúdo vazar, a versão que apareceu indica o grupo responsável

- Repita com grupos menores até isolar o indivíduo

As diferenças podem ser sutis: enquadramento ligeiramente diferente, cor de fundo, detalhe no cenário, ou até a hora de postagem para cada grupo.

Técnica 3: Rastreamento por Padrão de Acesso

Plataformas como OnlyFans e Privacy oferecem dados que ajudam na investigação:

- Horário de acesso vs. horário do vazamento: o conteúdo quase sempre vaza poucos minutos após ser acessado

- Padrão de download: assinantes que fazem download de todo conteúdo imediatamente são suspeitos

- Correlação temporal: se um conteúdo novo vaza em 30 minutos, verifique quem acessou nesse período

- Frequência de acesso: vazadores tendem a acessar com mais frequência que assinantes normais

Técnica 4: O Teste do Conteúdo Exclusivo

Quando você suspeita de alguém específico:

- Envie um conteúdo exclusivo apenas para o suspeito (via mensagem direta ou post bloqueado)

- Esse conteúdo deve ter uma característica visual única que você possa identificar se vazado

- Se o conteúdo aparecer online, a confirmação é definitiva

Atenção legal

Documente todo o processo com capturas de tela e com horários. Essa documentação é essencial para ações judiciais e comprovação de autoria do vazamento.

Técnica 5: Análise de Metadados do Vazamento

Mesmo sem watermarks, conteúdo vazado pode conter pistas:

- Screenshots vs. downloads: screenshots de desktop/mobile deixam rastros diferentes (resolução, proporção, barra de notificações)

- Compresão: cada plataforma comprime de forma diferente — é possível identificar de qual plataforma o conteúdo foi extraído

- Metadados residuais: informações EXIF, nome do arquivo original e timestamps podem revelar detalhes

- Qualidade da imagem: conteúdo capturado por screen recording tem qualidade inferior ao download direto

O Que Fazer Depois de Identificar o Vazador

Ações Imediatas

- Documente tudo: prints, links, horários, metadados — tudo com timestamps

- Bloqueie o assinante: revogue imediatamente o acesso ao conteúdo

- Remova o conteúdo vazado: envie notificações DMCA para todos os sites onde apareceu

Ações Legais

- Notificação extrajudicial: envie via advogado com prazo para resposta

- Ação de indenização: danos morais + materiais (perda de receita comprovável)

- Boletim de ocorrência: especialmente se houve ganho financeiro pelo vazador

Prevenção: Sistemas Automatizados

A abordagem manual tem limitações. Plataformas de proteção profissional oferecem:

- Fingerprinting automático: cada conteúdo recebe identificação única ao ser postado

- Monitoramento 24/7: IA detecta seu conteúdo em milhares de sites em tempo real

- Correlação automática: o sistema cruza dados de acesso com aparições de vazamento

- Relatórios forenses: documentação pronta para uso jurídico

Conclusão

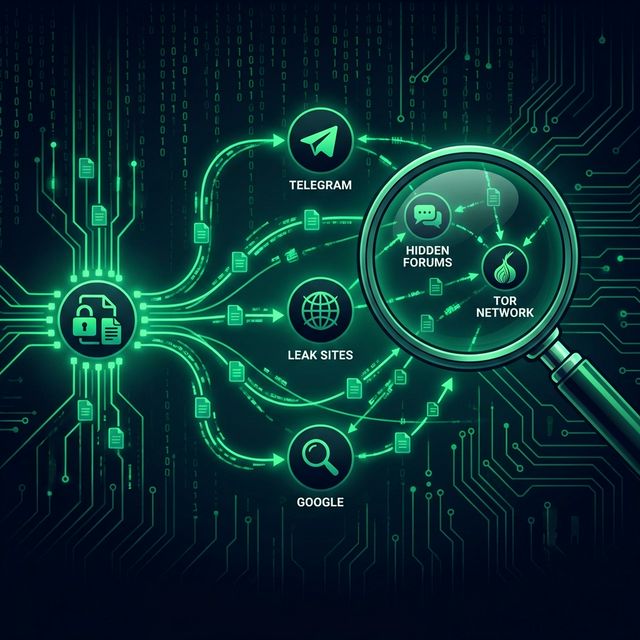

Identificar o assinante que vaza seu conteúdo é tão importante quanto remover o vazamento. Com as técnicas certas — watermarks invisíveis, canary traps e análise de padrões — é possível rastrear a origem na maioria dos casos.

A chave é combinar prevenção com investigação. Proteja-se proativamente e tenha as ferramentas para agir quando um vazamento acontecer.

Identifique e elimine vazamentos

A ZeroLeaker oferece fingerprinting automático, monitoramento por IA e relatórios forenses para identificar a origem do vazamento e documentar para ações legais.

Conhecer os Planos →